Practical AES Encryption, How to Decrypt It?

Motivasi saya membuat artikel ini adalah karena pada awalnya saya merasa bahwa belajar enkripsi memang sangat membosankan. Banyak artikel lebih menekankan konsep teoritis, tetapi kurang praktis dan...

Motivasi saya membuat artikel ini adalah karena pada awalnya saya merasa bahwa belajar enkripsi memang sangat membosankan. Banyak artikel lebih menekankan konsep teoritis, tetapi kurang praktis dan...

Pada tanggal 10 Desember 2024 kemarin, saya memantapkan diri untuk mengambil ujian OSCP. Bisa dibilang agak mendadak, karena Course dan Challenge Lab saya baru jalan sekitar 50%-an. OSCP ini bisa d...

Find Juicy Files # Unfiltered Get-ChildItem -Path . -File -Recurse -ErrorAction SilentlyContinue | ForEach-Object { $_.FullName } # Filterer Extension Get-ChildItem -Path . -Include *.txt -File -...

Ketika pengaturan Signing pada protokol SMB (Server Message Block) memiliki pengaturan False atau dinonaktifkan, maka data yang dikirim antar klien dan server tidak diverifikasi. Sehingga komputer ...

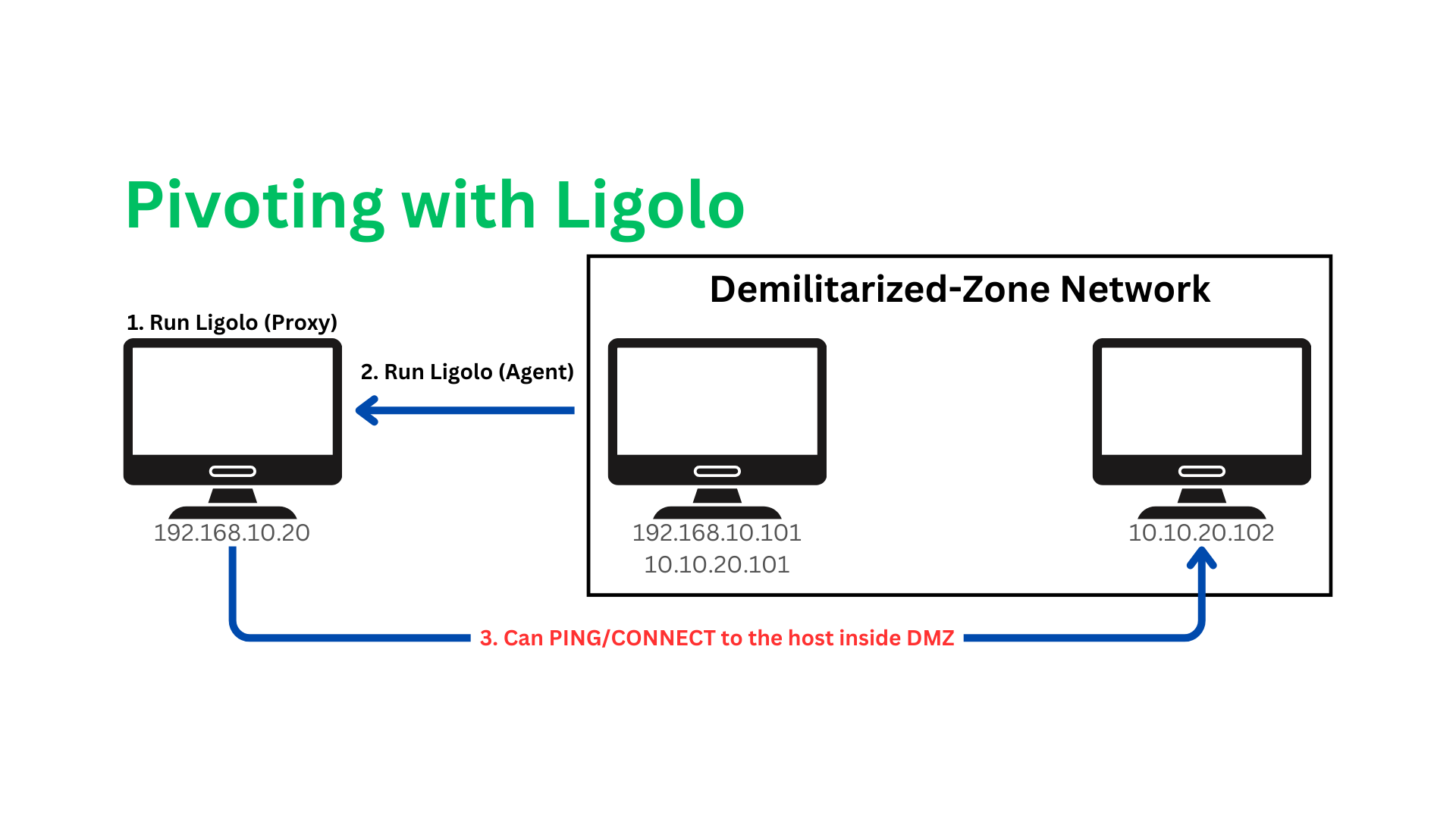

Ligolo adalah alat open-source yang memungkinkan Kita untuk melakukan Pivoting dalam jaringan target. Dengan Ligolo, pengguna dapat mengakses jaringan internal target melalui tunnel terenkripsi tan...

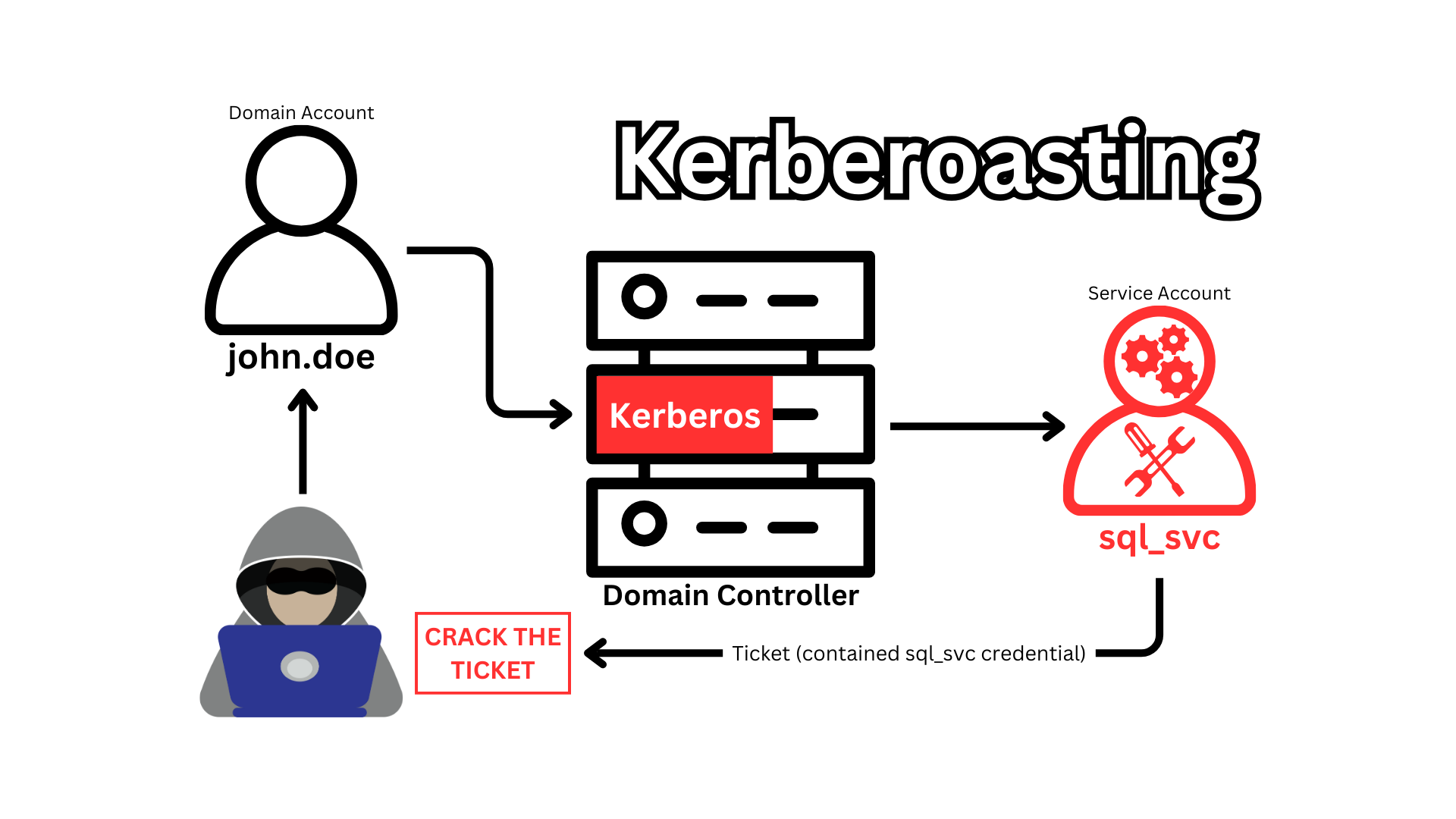

Kerberoasting adalah sebuah teknik serangan pada jaringan Active Directory yang memanfaatkan kelemahan protokol Kerberos. Dalam serangan ini, penyerang yang sudah berhasil memiliki akses tidak sah ...

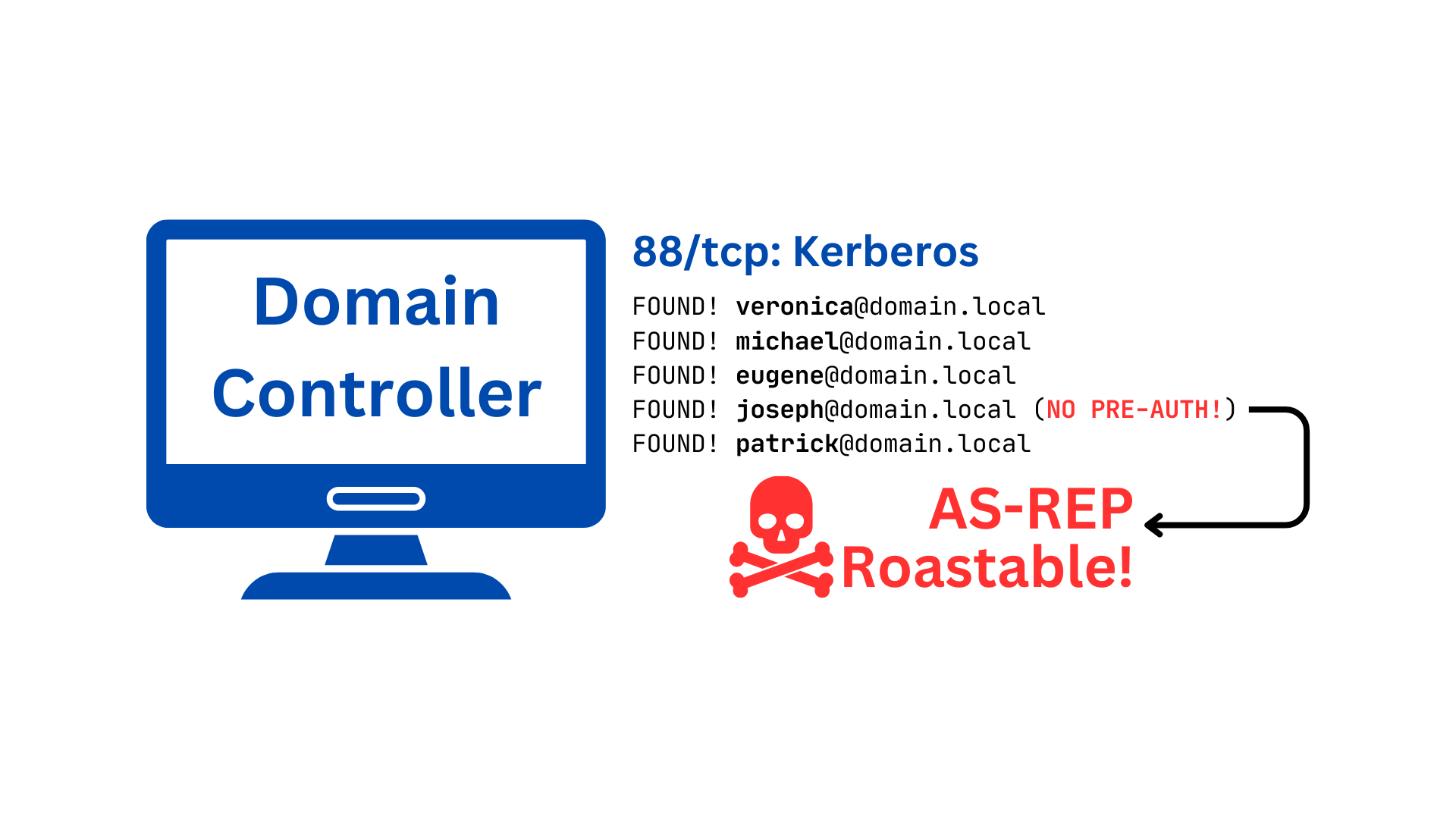

AS-REP Roasting adalah teknik serangan yang menargetkan akun-akun di Active Directory yang sengaja dikonfigurasi untuk tidak menggunakan pre-authentication Kerberos. Flow singkatnya, penyerang a...

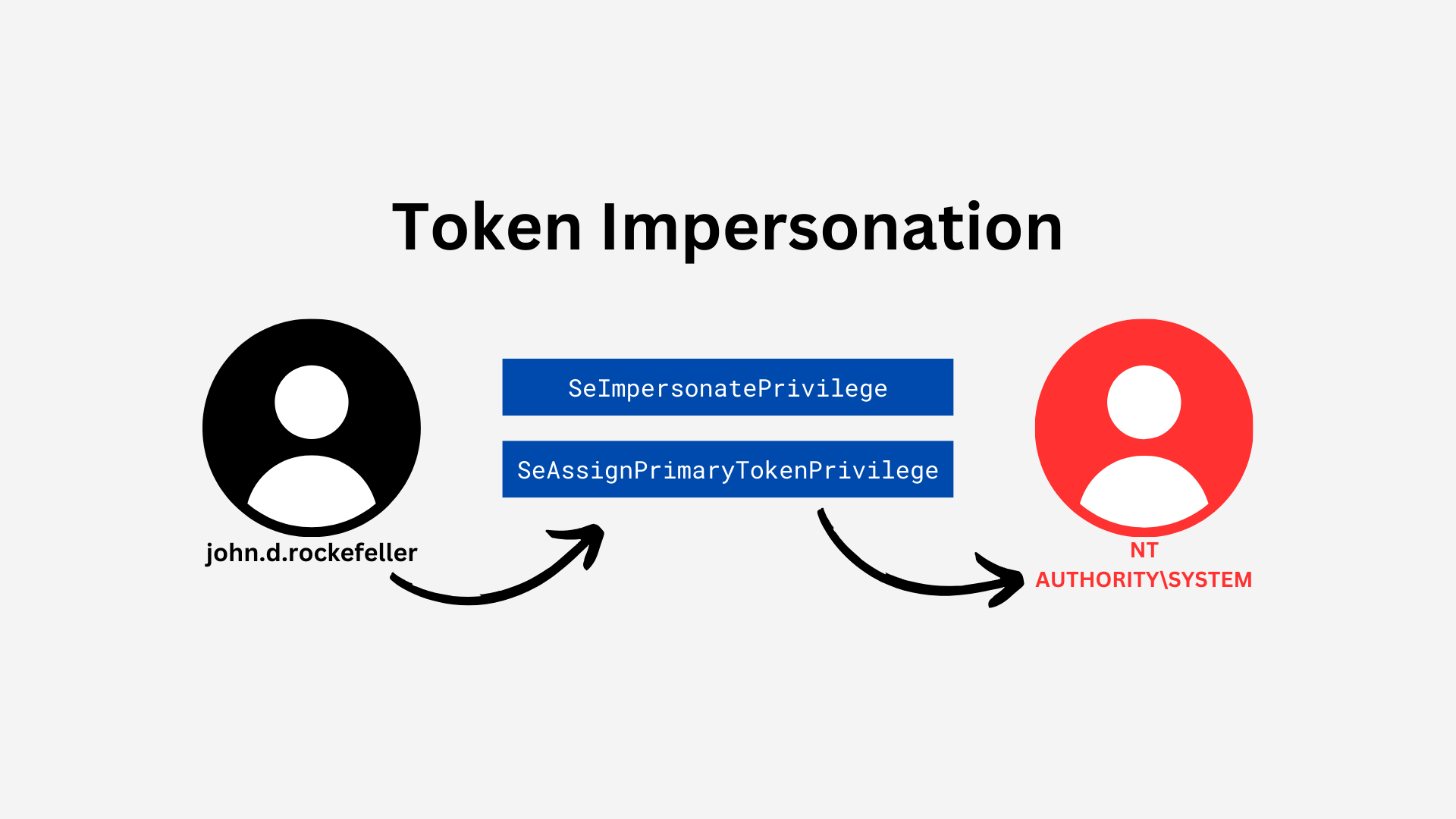

Impersonate adalah hak istimewa di Windows yang memungkinkan kita untuk menyamar sebagai User lain (termasuk menyamar sebagai NT AUTHORITY\SYSTEM) untuk menjalankan sebuah tugas atau proses di bawa...

The article has been moved to https://flawseekr.com/windows-privilege-escalation-sebackupprivilege/.

The article has been moved to https://flawseekr.com/mapping-active-directory-attack-paths-using-bloodhound/.